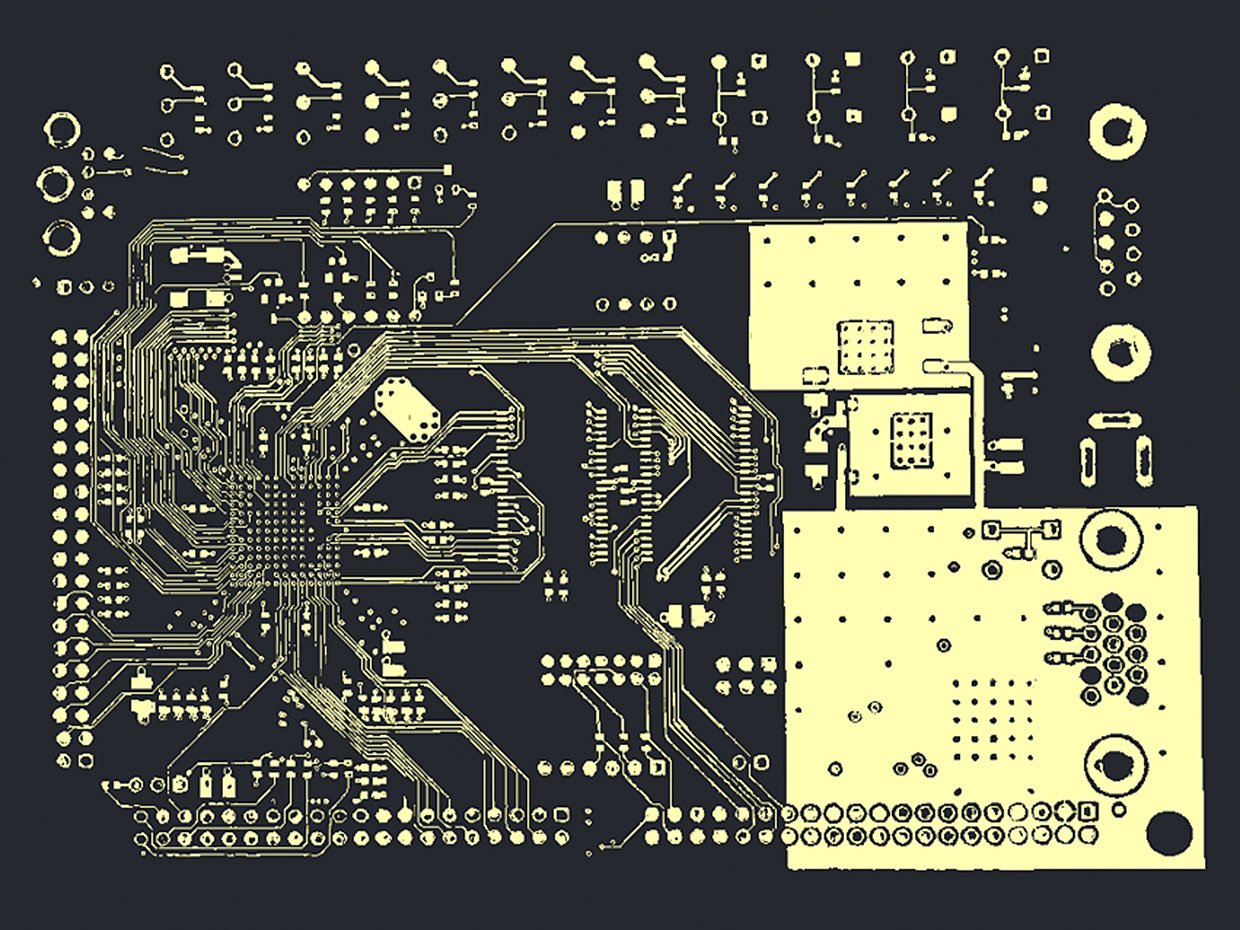

Скандал с нашумевшим заявлением агентства Bloomberg о шпионской киберсети, созданной спецслужбами Китая путем встраивания в электронные устройства, производимые на территории КНР американской компанией Super Micro Computer, Inc., еще не утих после опровержений сотрудников Amazon, Apple, Super Micro, китайского правительства и даже некоторых киберэкспертов, высказывания которых были, по их утверждениям, искажены в публикации Bloomberg.